Computerviren haben seit den Anfängen von PCs einen langen Weg zurückgelegt, als Hacker im Teenageralter um die Vergabe von Rechten kämpften und Malware entwickelten, die gegen Unheil oder zufälliges Chaos vorging. Jetzt sind die Hacker professionell geworden und ihre Ambitionen sind gewachsen. Malware-Ersteller arbeiten nicht im Keller ihrer Eltern, sondern sind häufig Teil einer kriminellen Unterweltbande oder arbeiten direkt für eine ausländische Regierung oder einen Geheimdienst. Mit dem Anwachsen der Einsätze steigt auch der potenzielle Schaden und die Zerstörung durch Malware.

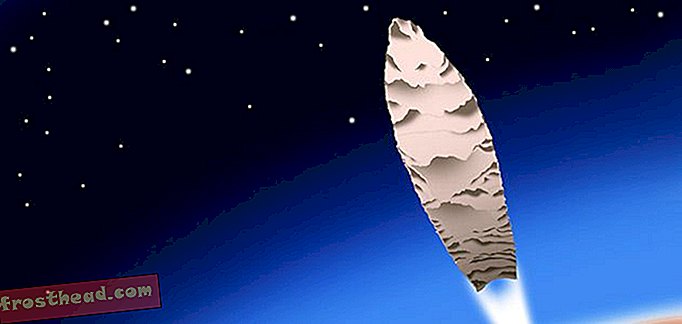

1) Stuxnet (2009-2010) Die Ankunft von Stuxnet war wie ein Cartoon-Bösewicht, der zum Leben erweckt wurde: Es war der erste Computervirus, der speziell entwickelt wurde, um Schäden in der realen und nicht in der virtuellen Welt zu verursachen. Während frühere Malware-Programme möglicherweise sekundäre physische Probleme verursacht haben, war Stuxnet insofern einzigartig, als es auf Software abzielte, die industrielle Systeme steuert. Insbesondere wurde Stuxnet entwickelt, um Maschinen in der iranischen Urananreicherungsanlage in Natanz zu beschädigen. Auf der Grundlage der verfügbaren Informationen, einschließlich der Daten der Internationalen Atomenergiebehörde, glauben Experten, dass Stuxnet eine große Anzahl von iranischen Zentrifugen - im Wesentlichen riesige Waschmaschinen, die zur Anreicherung von Uran verwendet wurden - außer Kontrolle geraten und sich selbst zerstören ließ. Obwohl Stuxnet 2010 entdeckt wurde, wird angenommen, dass es 2009 die ersten Computer im Iran infiziert hat.

2) Conficker Virus (2009) Im Jahr 2009 drang ein neuer Computerwurm in Millionen von Windows-basierten PCs auf der ganzen Welt ein und schuf eine riesige Botnet-Armee von ferngesteuerten Computern, die in der Lage sind, Finanzdaten und andere Informationen zu stehlen. Seine Komplexität machte es schwierig aufzuhalten, und der Virus veranlasste die Bildung einer Koalition von Experten, die sich für die Eindämmung der Ausbreitung einsetzten. Auf seinem Höhepunkt infizierte der Conficker-Wurm Millionen von Computern, was die Antivirenforscher veranlasste, ihn als „Super-Bug“ oder „Super-Wurm“ zu bezeichnen. Doch das wahre Geheimnis von Conficker, das immer noch eine große Anzahl von Computern infiziert, ist das niemand weiß, was es zu tun hatte: Die Botnetzarmee wurde nach bestem Wissen und Gewissen nie für einen bestimmten Zweck eingesetzt. Der eigentliche Zweck von Conficker verwirrt immer noch Sicherheitsexperten.

3) agent.btz (2008) Der Ruhm dieser Malware besteht darin, dass das Pentagon vorübergehend gezwungen wurde, die Verwendung von USB-Sticks generell zu verbieten, und sogar zur Schaffung einer völlig neuen Militärabteilung, US Cyber Command, beigetragen hat. Agent.btz verbreitet sich über infizierte USB-Sticks und installiert Malware, die Daten stiehlt. Als im Jahr 2008 agent.btz auf Pentagon-Computern gefunden wurde, vermuteten Beamte die Arbeit ausländischer Spione. Der frühere stellvertretende Verteidigungsminister William Lynne schrieb später, dass agent.btz "einen digitalen Brückenkopf geschaffen hat, von dem aus Daten unter ausländischer Kontrolle auf Server übertragen werden können" Ausländischer Geheimdienst, dessen Wirkung darin bestand, Cyberkrieg zu einem formalen Bestandteil der US-Militärstrategie zu machen.

4) Zeus (2007) Es gibt keinen Mangel an Malware-Kits, die auf persönliche Informationen abzielen, aber Zeus ist für viele der heutigen Cyber-Kriminellen zum Anlaufpunkt geworden und steht in der Unterwelt der Cyber-Kriminalität zum Verkauf. Es kann verwendet werden, um Passwörter und Dateien zu stehlen und so eine wörtliche Untergrundökonomie für manipulierte Identitäten zu schaffen, die für nur 50 Cent gekauft und verkauft werden können. Im Zeitalter von Internet-Banking und Online-Shopping ist eine gefährdete Identität viel mehr als nur ein Name und eine Sozialversicherungsnummer: Es sind Ihre Adresse, Ihr Geburtsdatum, der Mädchenname der Mutter und sogar Ihre geheimen Sicherheitsfragen (Ihr erstes Haustier, Ihr Favorit) Lehrer oder dein bester Freund von der Grundschule).

5) PoisonIvy (2005) PoisonIvy ist ein Computer-Sicherheits-Albtraum. Dadurch kann der Angreifer den Computer des infizierten Benutzers heimlich kontrollieren. Malware wie PoisonIvy wird als "Trojaner für den Remotezugriff" bezeichnet, da sie dem Täter die vollständige Kontrolle über eine Hintertür ermöglicht. Sobald der Virus installiert ist, kann der Täter die Steuerung des Zielcomputers aktivieren, um dessen Inhalt aufzuzeichnen oder zu manipulieren, oder sogar den Lautsprecher und die Webcam des Computers zum Aufzeichnen von Audio und Video verwenden. PoisonIvy galt einst als Werkzeug für Hobby-Hacker und wurde in raffinierten Angriffen gegen Dutzende westlicher Unternehmen eingesetzt, darunter auch Unternehmen aus der Verteidigungs- und chemischen Industrie. Dies geht aus einem Whitepaper des Computersicherheitsunternehmens Symantec hervor. Die Angriffe wurden bis nach China zurückverfolgt.

6) MyDoom (2004) MyDoom bahnte sich 2004 seinen Weg in die Malware-Welt, infizierte schnell etwa eine Million Computer und startete einen massiven Denial-of-Service-Angriff, der ein Ziel überfordert, indem er es mit Informationen aus mehreren Systemen überschwemmt. Der Virus verbreitete sich per E-Mail als scheinbar unzustellbare Nachricht. Als das ahnungslose Opfer die E-Mail öffnete, hat sich der Schadcode selbst heruntergeladen und das Outlook-Adressbuch des neuen Opfers gestohlen. Von dort aus verbreitete es sich auf die Freunde, die Familie und die Kollegen des Opfers. MyDoom verbreitete sich schneller als jeder zuvor gesehene Wurm.

7) Fizzer (2003) Bis 2003 verbreiteten sich viele Würmer über E-Mails, aber Fizzer war eine völlig neue Kreatur. Wenn es in früheren Würmern wie Code Red (siehe unten) um Unheil ging, drehte sich bei Fizzer alles um Geld. Während einige anfänglich den Ernst des Wurms ablehnten, weil er sich nicht so schnell bewegte wie Code Red, war Fizzer schleichender. „Was Fizzer auszeichnet, ist, dass es sich um die erste Instanz eines Wurms handelt, der zu finanziellen Zwecken erstellt wurde“, sagt Roel Schouwenberg, leitender Forscher bei Kaspersky, einem Antiviren-Unternehmen. „Mit Fizzer infizierte Computer haben angefangen, Apotheken-Spam zu versenden.“ Mit anderen Worten, Fizzer hat nicht nur Ihr Adressbuch übernommen, um es zu verbreiten, sondern es hat Ihr Adressbuch verwendet, um den jetzt bekannten Porno- und Pillen-Spam zu versenden. Auf Fizzer folgten bekanntere Spam-induzierende Würmer wie SoBig, die so bedrohlich wurden, dass Microsoft sogar eine Prämie von 250.000 US-Dollar für Informationen anbot, die zur Verhaftung seines Erstellers führten.

8) Slammer (2003) Im Januar 2003 hat der sich schnell verbreitende Slammer bewiesen, dass ein Internet-Wurm private und öffentliche Dienste stören kann, ein Vorbote für künftiges Chaos. Slammer setzt eine Flut von Netzwerkpaketen frei, Dateneinheiten, die über das Internet übertragen werden, und bringt das Internet auf vielen Servern fast zum Stillstand. Durch einen klassischen Denial-of-Service-Angriff wirkte sich Slammer auf wichtige Dienste aus. Zu den Opfern zählen unter anderem die Geldautomaten der Bank of America, ein Notfallsystem für Notfälle im US-Bundesstaat Washington und ein Kernkraftwerk in Ohio.

9) Code Red (2001) Im Vergleich zu moderner Malware scheint Code Red eine fast schonendere und schonendere Version einer Bedrohung zu sein. Als es 2001 weltweit auf Computern landete, überraschte es Sicherheitsexperten, indem es einen Fehler in Microsoft Internet Information Server ausnutzte . Dadurch konnte der Wurm einige Websites verunstalten und ausschalten. Am denkwürdigsten ist, dass Code Red die Website whitehouse.gov erfolgreich heruntergefahren hat und andere Regierungsbehörden gezwungen hat, vorübergehend auch ihre eigenen öffentlichen Websites herunterzufahren. Spätere Würmer haben Code Red zwar in den Schatten gestellt, aber Antiviren-Experten halten es aufgrund seiner raschen Verbreitung für einen Wendepunkt für Malware.

10) Liebesbrief / I LOVE YOU (2000) Bereits im Jahr 2000 haben Millionen von Menschen den Fehler begangen, einen unschuldig aussehenden E-Mail-Anhang mit der Bezeichnung „I Love You“ (Ich liebe dich) zu öffnen Die Leser hatten gehofft, dass die Datei ein bösartiges Programm auslöste, das die Bilddateien der Benutzer überschrieb. Dann schickte sich der Virus wie ein altmodischer Kettenbrief per E-Mail an die ersten 50 Kontakte im Windows-Adressbuch des Benutzers. Nach heutigen Maßstäben ist der Liebesbrief zwar beinahe kurios, er verursachte jedoch weitreichende Probleme für Computerbenutzer. Es dauerte nur Stunden, bis der Liebesbrief zu einer globalen Pandemie wurde, zum Teil, weil er sich auf eine grundlegende menschliche Emotion auswirkte: den Wunsch, geliebt zu werden. In diesem Sinne könnte der Liebesbrief als der erste sozial entwickelte Computervirus angesehen werden.

Sharon Weinberger ist eine nationale Sicherheitsreporterin mit Sitz in Washington, DC